" %}

Auth0 设置

{% endembed %}

| Auth0 设置 | 描述 |

| ------------------------------------ | --------------------------------------------------------------------------------------------------------------------------------------------------------------- |

| Name | 给此应用程序取一个专用于 Bitwarden 的名称。 |

| Domain | 请注意此值。在[后面的步骤中](/docs/admin-console/login-with-sso/sso-guides/auth0-saml.md#identity-provider-configuration)您将需要它。 |

| Application Type | 选择 **Regular Web Application**。 |

| Token Endpoint Authentication Method | 选择 **Client Secret (Post)**,它将映射到[稍后配置](/docs/admin-console/login-with-sso/sso-guides/auth0-saml.md#identity-provider-configuration)的 **Binding Type** 属性。 |

| Application Login URI | 将此字段设置为从 Bitwarden SSO 配置界面中预先生成的 SP 实体 ID 。设置 → 单点登录 界面复制,并且会根据您的设置而有所不同。

|

| Allowed Callback URLS | 将此字段设置为从 Bitwarden SSO 配置界面中预先生成的断言消费者服务 (ACS) URL 。设置 → 单点登录 界面复制,并且会根据您的设置而有所不同。

|

### Grant Types

在 **Advanced Settings** → **Grant Types** 部分,确保选择了以下授权类型(可以预先选择):

### Certificates

在 **Advanced Settings** → **Certificates** 部分,复制或下载您的签名证书。你现在还不需要用它做任何事情,但需要[稍后引用](/docs/admin-console/login-with-sso/sso-guides/auth0-saml.md#identity-provider-configuration)它。

### Endpoints

不需要在 **Advanced Settings** → **Endpoints** 部分编辑任何东西,但你需要这个 SAML 端点,以便[稍后引用](/docs/admin-console/login-with-sso/sso-guides/auth0-saml.md#identity-provider-configuration)它。

{% hint style="info" %}

在较小的窗口中,**Endpoints** 选项卡可能会消失在浏览器的边缘。如果您找不到它,请单击 **Certificates** 选项卡,然后按右方向键键(→)。

{% endhint %}

## ~~配置 Auth0 规则~~ Auth0 使用此算法对 SAML 断言或响应进行签名。默认为 rsa-sha1,您也可以将值设置为 rsa-sha256。

如果您更改了这个值,您必须:

-将 digestAlgorithm 设置为 sha256。

-(在 Bitwarden 中)将 Minimum Incoming Signing Algorithm 设置为 rsa-sha256。

|

| `digestAlgorithm` | 此算法用于计算 SAML 断言或响应的摘要。默认为 `sha-1`。如果您更改了 `signatureAlgorithm` 的值,您还应该将此值设置为 `sha256`. |

| `signResponse` | 默认,Auth0 将仅对 SAML 断言进行签名。将此属性设置为 `true` 可对 SAML 响应(而不是断言)进行签名。 |

| `nameIdentifierFormat` | 默认为 `urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified`。您可以将值设置为[任一 SAML NameID 格式](https://docs.oracle.com/cd/E19316-01/820-3886/ggwbz/index.html)。如果这样做了,请将 SP **Name ID Format** 字段更改为相应的选项(参阅[这里](/docs/admin-console/login-with-sso/sso-guides/auth0-saml.md#service-provider-configuration))。 |

~~使用像下面这样的 **Script**(脚本)来实现这些规则。如需帮助,请参阅~~ [~~Auth0 文档~~](https://auth0.com/docs/protocols/saml-protocol/customize-saml-assertions#customize-saml-assertions-with-rules)~~。~~

```systemd

function (user, context, callback) {

context.samlConfiguration.signatureAlgorithm = "rsa-sha256";

context.samlConfiguration.digestAlgorithm = "sha256";

context.samlConfiguration.signResponse = "true";

context.samlConfiguration.nameIdentifierFormat = "urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress"

context.samlConfiguration.binding = "urn:oasis:names:tc:SAML:2.0:bindings:HTTP-Redirect";

callback(null, user, context);

}

```

## 配置 Auth0 操作 Auth0 使用此算法对 SAML 断言或响应进行签名。默认为 rsa-sha1,您也可以将值设置为 rsa-sha256。digestAlgorithm 设置为 sha256。Minimum Incoming Signing Algorithm 设置为 rsa-sha256。

|

| `digestAlgorithm` | 此算法用于计算 SAML 断言或响应的摘要。将此值设置为 `sha-256`. |

| `signResponse` | 默认,Auth0 将仅对 SAML 断言进行签名。将此属性设置为 `true` 可对 SAML 响应(而不是断言)进行签名。 |

| `nameIdentifierFormat` | 默认为 `urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified`。您可以将值设置为[任一 SAML NameID 格式](https://docs.oracle.com/cd/E19316-01/820-3886/ggwbz/index.html)。如果这样做了,请将 SP **Name ID Format** 字段更改为相应的选项(参阅[这里](/docs/admin-console/login-with-sso/sso-guides/auth0-saml.md#service-provider-configuration))。 |

### 从规则迁移到操作 黏贴获取到的 Signing Certificate ,移除 -----BEGIN CERTIFICATE----- 和 -----END CERTIFICATE-----。将导致证书验证失败 。

|

| Outbound Signing Algorithm | 选择 `rsa-sha256` 除非您配置了[自定义签名操作](#configure-auth0-actions)。 |

| Disable Outbound Logout Requests | SSO 登录当前还**不支持** SLO。该选项计划未来开发。 |

| Want Authentication Requests Signed | Auth0 是否要求 SAML 请求被签名。 |

{% hint style="info" %}

填写 X509 证书时,请注意到期日期。必须续签证书,以防止向 SSO 最终用户提供的服务中断。如果证书已过期,管理员和所有者账户将始终可以使用电子邮箱地址和主密码登录。

{% endhint %}

完成身份提供程序配置部分后,**保存**您的工作。

{% hint style="success" %}

您可以通过激活单点登录身份验证策略来要求用户使用 SSO 登录。请注意,这需要先激活单一组织策略。[了解更多](/docs/admin-console/oversight-visibility/enterprise-policies.md)。

{% endhint %}

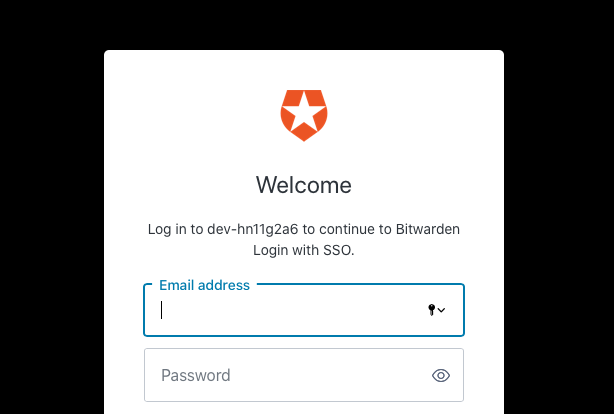

## 测试配置 或 [https://vault.bitwarden.eu](https://vault.bitwarden.eu/),输入您的电子邮箱地址,然后选择**使用单点登录**按钮进行测试:

登录选项界面

```

The question should be specific, self-contained, and written in natural language.

The response will contain a direct answer to the question and relevant excerpts and sources from the documentation.

Use this mechanism when the answer is not explicitly present in the current page, you need clarification or additional context, or you want to retrieve related documentation sections.